Cloaking и безопасная маршрутизация под модерацию: инженерный разбор для фарм-команд под давлением рынка

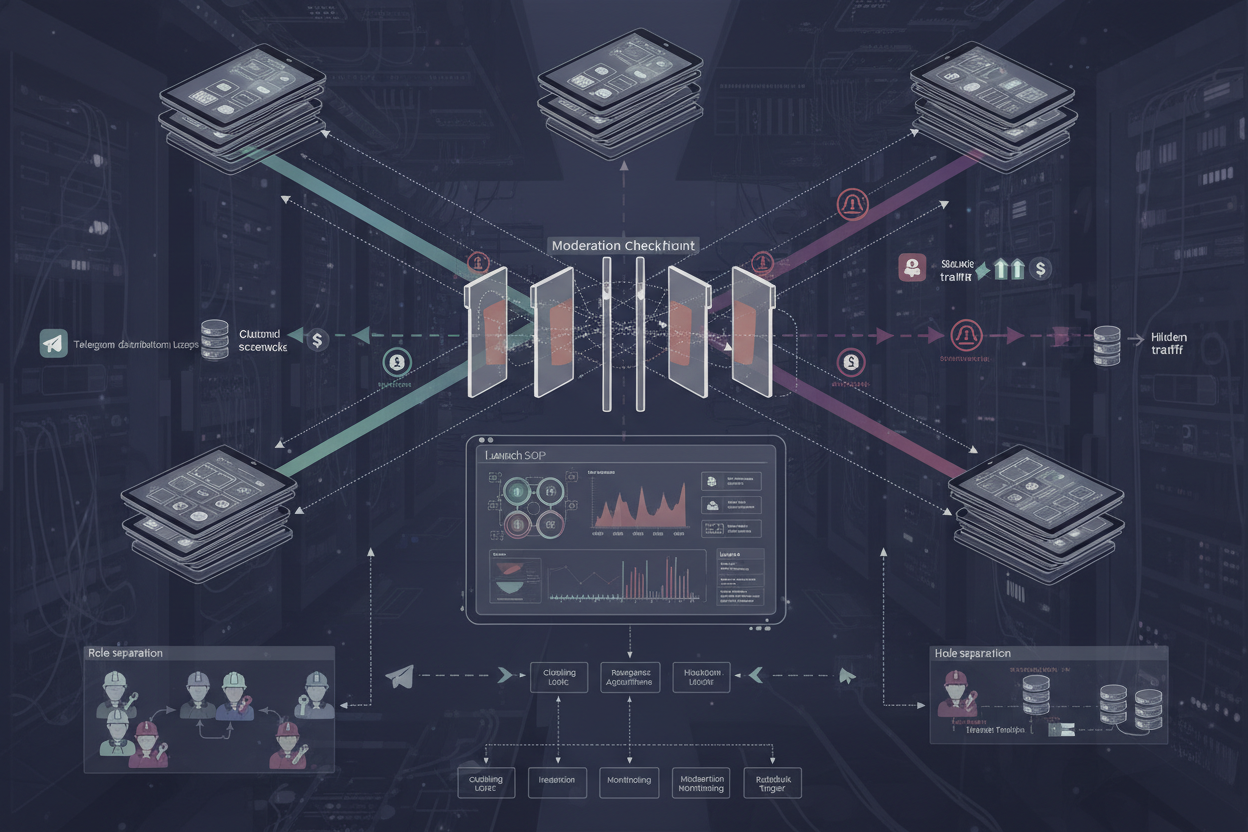

В 2026 году давление платформ и регуляторов на фарм-операции достигло нового уровня. Модерация стала не просто формальностью, а реальным барьером для запуска и масштабирования связок. В таких условиях классические подходы к cloaking и маршрутизации трафика перестают работать безболезненно — растёт риск банов, срывов handoff и потери данных. Для операторов, отвечающих за запуск, это означает необходимость не просто технической настройки, а комплексного SOP, который учитывает особенности модерации, rollback-сценарии и коммуникацию между командами.

Закулисная реальность: что происходит внутри фарм-команд

Операторы часто сталкиваются с разрозненными handoff, где cloaking реализован частично, а маршрутизация — без учёта модераторских фильтров. В результате — частые сбои, непредсказуемые блокировки и необходимость экстренных откатов. Внутри команд растёт усталость от постоянных firefighting-ситуаций, а качество handoff и чеклистов остаётся на уровне «как получится». Это порождает хаос, который напрямую влияет на KPI и trust аккаунтов.

Пример из практики: одна из in-house фарм-команд столкнулась с резким ростом банов после внедрения нового cloaking-скрипта без согласования с routing-логикой. Итог — потеря 15% трафика и необходимость срочного rollback, который занял несколько дней и потребовал привлечения разработчиков и модераторов.

Инженерный разбор launch SOP: как построить безопасный handoff

Ключ к стабильности — это не просто техническая реализация cloaking, а комплексный подход, включающий:

- Чёткое разделение ролей: кто отвечает за cloaking, кто — за routing, кто — за мониторинг модерации.

- Интеграция с мониторингом модерации: автоматические триггеры rollback при обнаружении подозрительной активности или изменений в правилах платформ.

- Fallback-сценарии: заранее прописанные алгоритмы переключения трафика на безопасные источники или лендинги без потери данных.

- Документированные чеклисты: обязательные preflight-проверки перед запуском, включая тесты на compliance и нагрузку.

Технически, routing должен учитывать не только source mix, но и особенности модерации в каждом регионе и для каждого оффера. Cloaking-скрипты — быть максимально адаптивными, с возможностью быстрого отключения или изменения без полного релиза.

Tradeoff: скорость запуска против стабильности

Часто команды стоят перед выбором: быстро запустить связку с минимальной настройкой cloaking и routing или потратить время на тщательный launch SOP. Быстрый запуск даёт преимущество в скорости, но увеличивает риск сбоев и банов. Тщательный SOP снижает риски, но требует ресурсов и дисциплины.

Из опыта farmkeeper: стабильность всегда выигрывает в долгосрочной перспективе. Лучше провести дополнительные часы на подготовку, чем терять дни на rollback и восстановление trust.

Выводы для оператора: практические рекомендации

1. Не экономьте на SOP. Запуск без чётких процедур cloaking и routing — это билет в операционный ад.

2. Автоматизируйте мониторинг. Используйте интеграции с Telegram и internal tools для мгновенного реагирования на модераторские сигналы.

3. Развивайте коммуникацию. Обеспечьте прозрачный handoff между разработчиками, операторами и модераторами.

4. Тестируйте fallback-сценарии. Регулярно прогоняйте rollback-планы, чтобы минимизировать downtime.

Мини-кейс: как rollback спас запуск

В одной фарм-команде после обновления cloaking-скрипта начались массовые блокировки. Благодаря заранее прописанному rollback-плану и автоматическим триггерам routing был переключён на резервный источник, что позволило сохранить 80% трафика и выиграть время на исправление ошибок без остановки кампании.

Итог: launch SOP как операционный якорь в кризисе

В условиях растущего давления модерации и рынка фарм-команды не могут позволить себе хаотичные запуски. Инженерный подход к cloaking и безопасной маршрутизации — это не опция, а обязательный стандарт. Launch SOP, построенный на чётких ролях, автоматизации и fallback-сценариях, превращает тактические заметки в рабочие playbooks, снижая операционный шум и повышая стабильность связок. В итоге, стабильность становится главным конкурентным преимуществом фарм-команды в 2026 году.

Для глубокого погружения и внедрения рекомендуем ознакомиться с нашим сервисом «Разбор cloaking, routing и fallback-сценариев» — практическим инструментом для операторов, стремящихся к операционной стабильности.

Автор: Олег "farmkeeper" Жуков

Edge cases и нестандартные ситуации в cloaking и routing

В реальных условиях фарм-операций часто возникают ситуации, которые не покрываются стандартными SOP. Например, неожиданные изменения в алгоритмах модерации платформы, появление новых региональных ограничений или внезапные обновления офферов. В таких случаях важно иметь гибкие механизмы адаптации cloaking-скриптов и routing-логики, способные быстро реагировать на изменения без полного перезапуска кампании.

Особое внимание следует уделять мультиканальному трафику, когда источники смешиваются в нестандартных пропорциях, что может привести к конфликтам в правилах маршрутизации и ошибкам handoff.

Failure modes и анти-паттерны в операциях

Частые ошибки включают отсутствие синхронизации между командами, что приводит к рассогласованию версий cloaking-скриптов и routing-правил. Это вызывает непредсказуемые блокировки и потерю трафика.

Анти-паттерны:

- Ручное вмешательство в routing без документирования и тестирования.

- Игнорирование мониторинга и отсутствие автоматических rollback-триггеров.

- Отсутствие регулярных тестов на compliance и нагрузку перед запуском.

QA-чеклисты и контрольные точки

Для повышения качества handoff и снижения рисков рекомендуется внедрить следующие QA-процедуры:

- Автоматизированное тестирование cloaking-скриптов на предмет корректного отображения и обхода фильтров.

- Проверка routing-логики на корректность распределения трафика по регионам и источникам.

- Регулярные стресс-тесты для оценки устойчивости связок при пиковых нагрузках.

- Верификация rollback-планов в условиях, максимально приближенных к реальным.

Rollback-план: ключ к минимизации потерь

Эффективный rollback-план должен включать:

- Чётко прописанные сценарии срабатывания автоматических триггеров.

- Пошаговые инструкции для операторов по переключению трафика на резервные источники.

- Механизмы быстрого отката cloaking-скриптов без необходимости полного релиза.

- Коммуникационные протоколы для информирования всех заинтересованных сторон о статусе rollback.

Риски handoff и способы их минимизации

Основные риски связаны с рассогласованием версий скриптов и routing-правил, отсутствием прозрачности в коммуникациях и недостаточной автоматизацией процессов. Для минимизации рисков рекомендуется:

- Внедрять централизованные системы контроля версий и CI/CD для cloaking и routing.

- Использовать каналы мгновенной связи для оперативного обмена информацией между командами.

- Проводить регулярные ретроспективы и анализ инцидентов для выявления узких мест.

Операционные tradeoffs и прикладные решения

Баланс между скоростью запуска и стабильностью требует компромиссов. В некоторых случаях оправдано временное снижение охвата или скорости для обеспечения качества и безопасности. Практические решения включают:

- Фазовый запуск с постепенным увеличением трафика и мониторингом ключевых метрик.

- Использование feature flags для быстрого включения/отключения cloaking-элементов.

- Автоматизация отчетности и алертинга для своевременного реагирования на отклонения.